微软已修复,Win10 / Win11 被曝 MSHTML 零日漏洞:滥用 IE 浏览器分发恶意文件

IT之家7月11日消息,微软公司在7月补丁星期二发布的Windows10、Windows11系统累积更新中,修复了追踪编号为CVE-2024-38112的零日漏洞。

该零日漏洞由CheckPointResearch的安全专家李海飞(HaifeiLi,音译)于2023年1月发现,是一个高度严重的MHTML欺骗问题,有证据表明有黑客在过去18个月里,利用该漏洞发起恶意攻击,可以绕过Windows10、Windows11系统的安全功能。

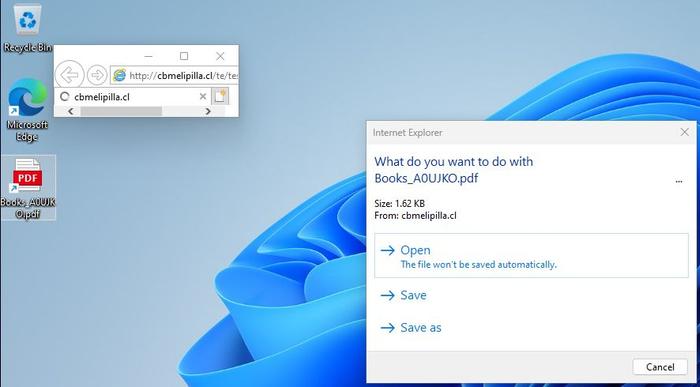

该专家发现网络攻击者通过分发WindowsInternet快捷方式文件(.url),以欺骗PDF等看起来合法的文件,用户一旦点开这些文件,就会下载并启动HTA以安装密码窃取恶意软件。

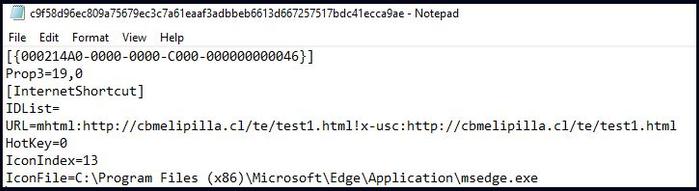

Internet快捷方式文件只是一个文本文件,其中包含各种配置设置,如显示什么图标、双击时打开什么链接等信息。保存为.url文件并双击后,Windows将在默认网络浏览器中打开配置的URL。

不过攻击者发现可以通过在URL指令中使用mhtml:URI处理程序,来强制InternetExplorer打开指定的URL,如下图所示:

IT之家注:MHTML是一种"聚合HTML文档的MIME封装"文件,是InternetExplorer中引入的一种技术,可将包括图像在内的整个网页封装成一个单一的档案。

攻击者使用mhtml:URI启动URL后,Windows会自动在InternetExplorer中启动URL,而不是默认浏览器。

漏洞研究人员WillDormann称,在InternetExplorer中打开网页会给攻击者带来额外的好处,下载恶意文件时安全警告较少。

尽管微软早在两年前就宣布停止支持该浏览器,并以Edge代替其所有实用功能,但这款过时的浏览器仍可被恶意调用和利用。

广告声明:文内含有的对外跳转链接(包括不限于超链接、二维码、口令等形式),用于传递更多信息,节省甄选时间,结果仅供参考,IT之家所有文章均包含本声明。