腾讯云:监测到国内大量家用路由器遭 DNS 劫持,服务器端现已恢复

IT之家8月9日消息,腾讯云DNSPod官方今日发文,称监测到国内大量家用路由器的DNS解析配置被篡改,从而影响到了正常的网站和App访问。

该情况于2024年5月开始出现,于8月5日集中爆发达到峰值,截至8月7日,经过测试确认,导致本次故障大规模爆发的域名在异常DNS服务器上已经恢复,但受TTL及客户端本地缓存的影响,客户端的恢复时间会有一定的滞后性。

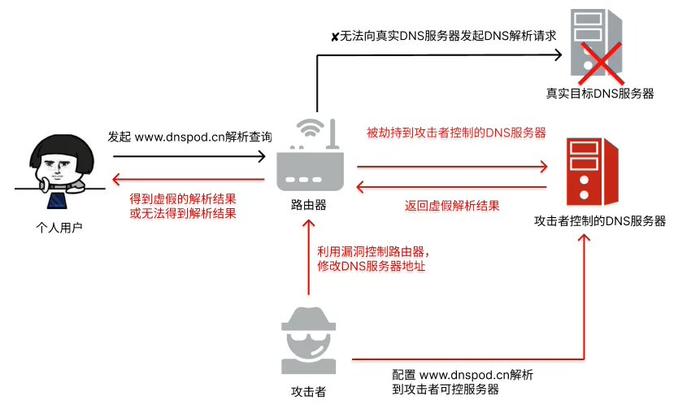

正常情况下,用户访问网站或App时,会向DNS服务器发送请求,解析网站域名对应的IP地址。DNS服务器会返回正确的IP地址,用户的设备与目标服务器建立连接并访问网站。

但在DNS劫持攻击中,恶意DNS服务器会返回错误的IP地址,导致用户访问到错误的网站或者无法访问目标网站。

腾讯云官方给出了自查方案,IT之家汇总如下:

首先检查您的路由器的主DNS配置是否被修改为了类似以下IP(包括但不限于以下IP),如果被修改为了以下IP,并且辅DNS被改为1.1.1.1,基本可以确定您的家用路由器DNS被劫持篡改。

122.9.187.125

8.140.21.95

101.37.71.80

47.102.126.197

118.31.55.110

47.109.22.11

47.113.115.236

47.109.47.151

47.108.228.50

39.106.3.116

47.103.220.247

139.196.219.223

121.43.166.60

106.15.3.137

如果您的路由器上配置的DNS服务器IP不在上方列表中,您可通过以下典型特征来确认其DNS劫持行为:

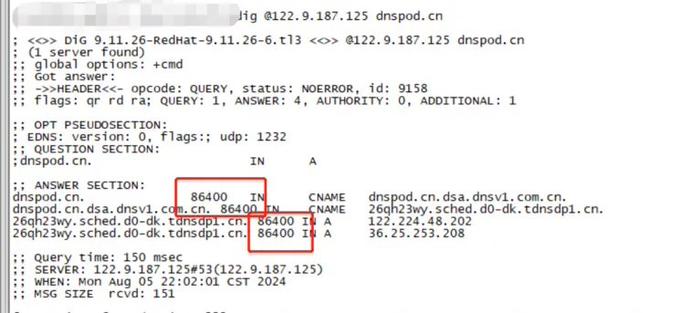

一、域名解析记录TTL被修改为86400秒,即域名解析记录都会被缓存1天。可以在一台能访问公网的终端(如Mac电脑或者Linux云服务器)中执行命令检查:dig@122.9.187.125 dnspod.cn。其中122.9.187.125为示例IP地址,您可将其替换为您的家用路由器DNS服务器的IP地址。

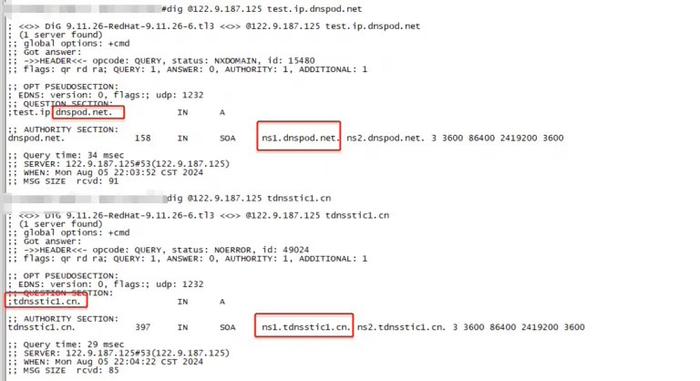

二、间歇性存在大量域名无法正常解析的问题,返回NXDOMAIN+错误的SOA记录,而不是返回正常的A记录或者CNAME记录。可执行命令检查:dig@122.9.187.125 test.ip.dnspod.net。其中122.9.187.125为示例IP地址,您可将其替换为您的家用路由器DNS服务器的IP地址。

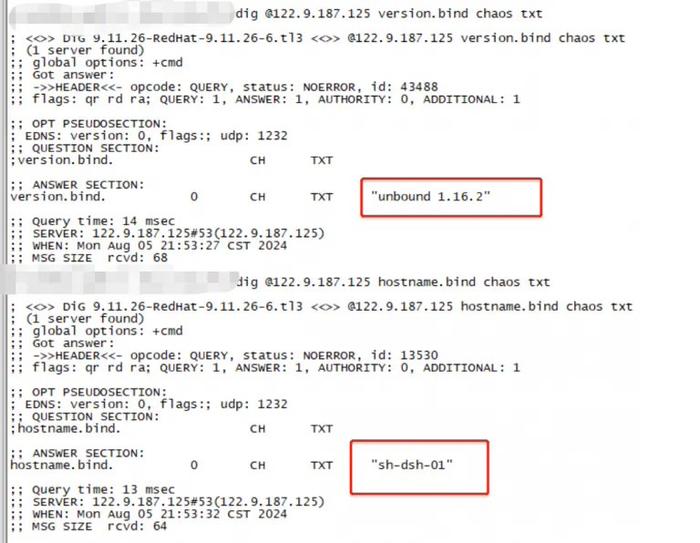

三、DNS版本为unbound1.16.2。可执行命令检查:dig@122.9.187.125version.bindchaostxt。其中122.9.187.125为示例IP地址,您可将其替换为您的家用路由器DNS服务器的IP地址。

如果确认自己已遇到了上述情况,腾讯云建议家用路由器用户升级家用路由器固件,并修改DNS服务器为运营商递归DNS或119.29.29.29等知名公共DNS,以确保能够正常解析。

广告声明:文内含有的对外跳转链接(包括不限于超链接、二维码、口令等形式),用于传递更多信息,节省甄选时间,结果仅供参考,IT之家所有文章均包含本声明。